امریکہ میں پائپ لائن پر سائبر حملہ: کوئی ہیکر پائپ لائن کو کس طرح ہیک کر سکتا ہے؟

امریکہ میں تیل کی سب سے بڑی پائپ لائن پر ہونے والے سائبر حملے کے بعد تفتیش جاری ہے۔

خیال رہے کہ اس حملے کے بعد امریکہ کے بہت سے حصوں میں تیل کی ترسیل منقطع ہو گئی ہے۔

کولونیئل پائپ لائن کی ہیکنگ کو ایک اہم قومی انفراسٹرکچر پر تاریخ کے سب سے بڑے حملے کے طور پر دیکھا جا رہا ہے۔

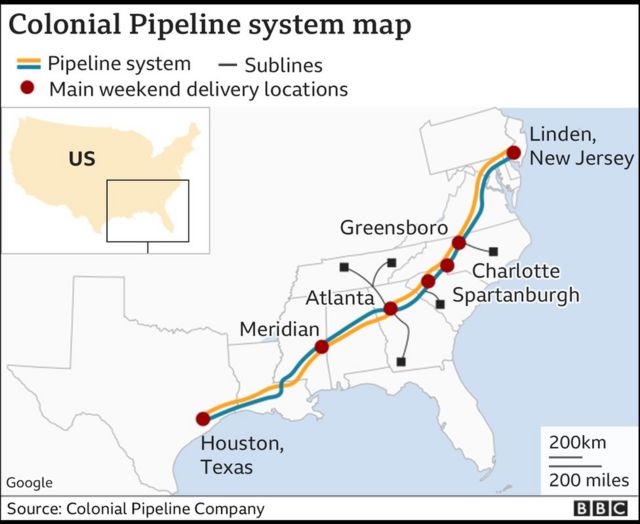

امریکہ کے مشرقی ساحلی علاقوں میں تیل کی نصف ضروریات اس پائپ لائن سے پوری ہوتی ہیں۔ اس کے علاوہ اگر یہ ترسیل زیادہ دنوں تک منقطع رہتی ہے تو اس سے تیل کی قیمتوں میں اضافے کا خدشہ ہے۔

کوئی پائپ لائن کس طرح ہیک ہوسکتی ہے؟

بہت سے لوگوں کے ذہن میں تیل کی صنعت کی تصویر پائپوں، پمپوں اور چکنائی والے سیاہ مائع پر مبنی ہوتی ہے۔

لیکن درحقیقت کولونیئل پائپ لائن جیسے جدید آپریشن انتہائی ڈیجیٹل ہیں۔

سینکڑوں میل پھر پھیلے ہوئے پائپوں میں ڈیزل، پٹرول اور جیٹ ایندھن کے بہاؤ کی نگرانی کے لیے پریشر سینسر، تھرموسٹیٹ، والو اور پمپ استعمال ہوتے ہیں۔

یہ بھی پڑھیے

یہاں تک کہ کولونیئل میں ایک ہائی ٹیک ‘سمارٹ پگ’ (پائپ لائن انسپکشن گیج) روبوٹ ہے جو اس کے پائپوں میں درپیش آنے والی خرابیوں کی جانچ کرتا ہے۔

یہ تمام آپریشنل ٹیکنالوجی ایک مرکزی نظام سے منسلک ہے۔

کولونیئل پائپ لائن سے روزانہ 25 لاکھ بیرل تیل کی ترسیل ہوتی ہے

اور چیک پوائنٹ سے تعلق رکھنے والے سائبر ماہر جون نیکولز بتاتے ہیں کہ جہاں رابطہ ہے وہاں سائبر حملے کا خطرہ بھی موجود ہے۔

ان کا کہنا ہے کہ ‘جدید پائپ لائن چلانے کے لیے استعمال ہونے والے تمام آلات کو اب انسانوں کے بجائے کمپیوٹر کے ذریعے کنٹرول کیا جاتا ہے۔

‘اگر وہ کسی تنظیم کے داخلی نیٹ ورک سے جڑے ہوئے ہیں اور وہ سائبر اٹیک کی زد میں آجائیں تو پائپ لائن پر حملوں کا خدشہ بڑھ جاتا ہے۔’

ہیکر وہاں کیسے داخل ہوئے؟

ماہرین کا کہنا ہے کہ آپریشنل ٹیکنالوجی پر براہ راست حملے کم ہی ہوتے ہیں کیونکہ عام طور پر ان کے نظاموں کی بہتر طور پر حفاظت کی جاتی ہے۔

لہذا یہ امکان غالب ہے کہ ہیکروں نے کاروبار کے انتظامی شعبوں کے ذریعے کولونیئل کمپیوٹر سسٹم تک رسائی حاصل کی ہو گی۔

مسٹر نکولس نے کہا: ‘ہم نے دیکھا ہے کہ کچھ سب سے بڑے حملے ایک ای میل کے ساتھ شروع ہوئے ہیں۔‘

‘مثال کے طور پر کسی ملازم کو ممکنہ طور پر دھوکہ دے کر کوئی مالویئر ڈاؤن لوڈ کروا دیا جاتا ہے۔

‘ہم نے حالیہ دنوں ایسی مثالیں بھی دیکھی ہیں جن میں ہیکروں نے کسی تیسری پارٹی کے سافٹ ویئر کی کمزوریوں کا فائدہ اٹھایا ہے۔

‘ہیکر کسی نیٹ ورک میں قدم رکھنے کے لیے کوئی بھی موقع نہیں چھوڑتے ہیں۔’

ہیکر ممکنہ طور پر اس حملے سے قبل کولونیئل کے آئی ٹی نیٹ ورک کے اندر ہفتوں یا مہینوں سے موجود ہوتے ہیں۔

واضح رہے کہ ماضی میں آپریشنل ٹیکنالوجی کے سافٹ ویئر پروگراموں میں داخل ہونے کی راہ تلاش کرنے کے بعد مجرموں نے تباہی مچائی ہے۔

فروری میں ایک ہیکر نے فلوریڈا شہر کے پانی کے نظام تک رسائی حاصل کر لی تھی اور اس میں ایک کیمیکل کی ‘خطرناک’ حد تک مقدار ڈالنے کی کوشش کی تھی۔

اسی طرح سنہ 2015-16 کے موسم سرما میں یوکرائن میں ہیکروں نے ایک پاور پلانٹ میں ڈیجیٹل سوئچوں کو چھیڑ دیا تھا جس کی وجہ سے ہزاروں افراد متاثر ہوئے تھے۔

کولونیئل کمپنی کا کہنا ہے کہ وہ حملے کی زد میں آئے ہیں

اسے کیسے روکا جاسکتا ہے؟

آپریشنل ٹیکنالوجی کی حفاظت کا آسان ترین طریقہ اسے آف لائن رکھنا ہے یعنی جس کا انٹرنیٹ سے کوئی تعلق نہیں ہو۔

لیکن کاروباروں کے لیے ایسا کرنا مشکل تر ہوتا جا رہا ہے کیونکہ وہ کارکردگی کو بہتر بنانے کے لیے تیزی سے منسلک ہونے ولے آلات پر مزید انحصار کر رہے ہیں۔

سائبر سکیورٹی کے ماہر کیون بیومونٹ کا کہنا ہے کہ ‘روایتی طور پر کمپنیاں پہلے ’ایئر گیپنگ‘ جیسی چیز کیا کرتی تھیں۔

’جس سے اس بات کو یقینی بنایا جاتا تھا کہ اہم نظام علیحدہ نیٹ ورک پر چلائے جائیں جن کا باہر کے نیٹ ورک سے رابطہ نہ ہو۔

’تاہم اب بدلتی دنیا میں زیادہ چیزوں کا رابطے پر انحصار ہوتا جا رہا ہے۔‘

ہیکر کون ہیں؟

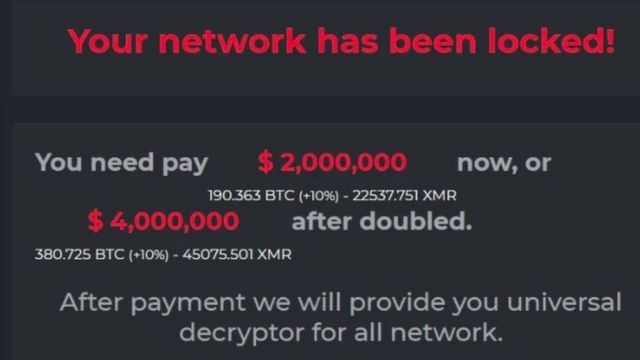

ایف بی آئی نے تصدیق کی ہے کہ روس میں مقیم ڈارک سائڈ اس کا ذمہ دار ہے جو نسبتاً نیا گروپ ہے لیکن وہ زیادہ تر رینسم ویئر کے لیے ذمہ دار ہے۔

’سائبر ڈیفینڈر آرمس‘ کے اینڈی نورٹن جیسے ماہرین کا خیال ہے کہ جرائم پیشہ گروہوں کے لیے ’اہم قومی انفراسٹرکچر‘ پر حملہ کرنا غیر معمولی بات ہے اور اس قسم کے حملے بڑھتی ہوئی تشویش کا باعث ہیں۔

انھوں نے کہا: ’اب ہم دیکھ رہے ہیں کہ رینسم ویئر گروہ (یعنی تاوان کے لیے ہیک کرنے والے) تجربہ کار ہو رہے ہیں۔

’جہاں اہم عوامی خدمات کی چیزین آن لائن سے منسلک ہیں وہاں سے ان کے لیے تاوان کا زیادہ امکان ہوتا ہے۔‘

ڈارک سائڈ کی نوٹس

دلچسپ بات یہ ہے کہ اس گروپ نے اپنی ڈارک نیٹ ویب سائٹ پر ہیک کے لیے معذرت نامہ پوسٹ کیا ہے۔

اگرچہ براہ راست کولونیئل حملے کا حوالہ نہیں دیا ہے لیکن ’آج کی خبر‘ کے تحت لکھا ہے کہ ’ہمارا مقصد پیسہ کمانا ہے نہ کہ معاشرے کے لیے مشکلات پیدا کرنا۔

’آج سے ہم اعتدال پسندی پر عمل پیرا ہوتے ہیں اور ہر ایک کمپنی کی جانچ کریں گے جسے ہمارے شراکت دار مستقبل میں نشانہ بنانا چاہتے ہیں تاکہ اس کے سماجی اثرات سے بچا جا سکے۔‘

بہت سارے رینسم ويئر گروپس کی طرح ڈارک سائٹ بھی اپنے شراکت داروں کے لیے ایک وابستہ پروگرام چلاتی ہے جس کے تحت حملہ کرنے کے لیے ان کے میلویئر کا استعمال کرتے ہیں اور اس کے بدلے میں وہ تاوان میں سے ایک مخصوص فیصد رقم لیتے ہیں۔

اس سے قبل ڈارک سائٹ نے کہا تھا ہے کہ وہ وصولی گئی رقم میں سے کچھ خیراتی اداروں کو عطیہ کرنا شروع کرنے والے ہیں۔

اہم سروسز کو کیسے بچایا جاسکتا ہے؟

ماہرین طویل عرصے سے اہم قومی انفراسٹرکچر کے ہیک کیے جانے کے بارے میں تشویش رکھتے ہیں۔

گذشتہ ماہ ماہرین پر مشتمل رینسم ویئر ٹاسک فورس کے عالمی اتحاد نے اسے ’قومی سلامتی کا خطرہ‘ قرار دیا تھا۔

اس گروپ کا کہنا ہے کہ خفیہ طور پر تاوان کی ادائیگی کو روکنے کے لیے حکومتوں کو فوری کارروائی کرنے کی ضرورت ہے۔

وہ روس، ایران اور شمالی کوریا جیسے ممالک پر بھی دباؤ ڈالنا چاہتے ہیں جن پر باقاعدگی سے تاوان کے لیے حملہ کرنے والے گروہوں کو پناہ دینے کا الزام عائد کیا جاتا ہے۔

لیکن مسٹر نورٹن کا کہنا ہے کہ اداروں کو بھی ذمہ داری اٹھانے کی ضرورت ہے۔

Comments are closed.